ANALYSE MULTIFACTORAUTHENTICATIE

KU Leuven wapent zich tegen cyberaanvallen

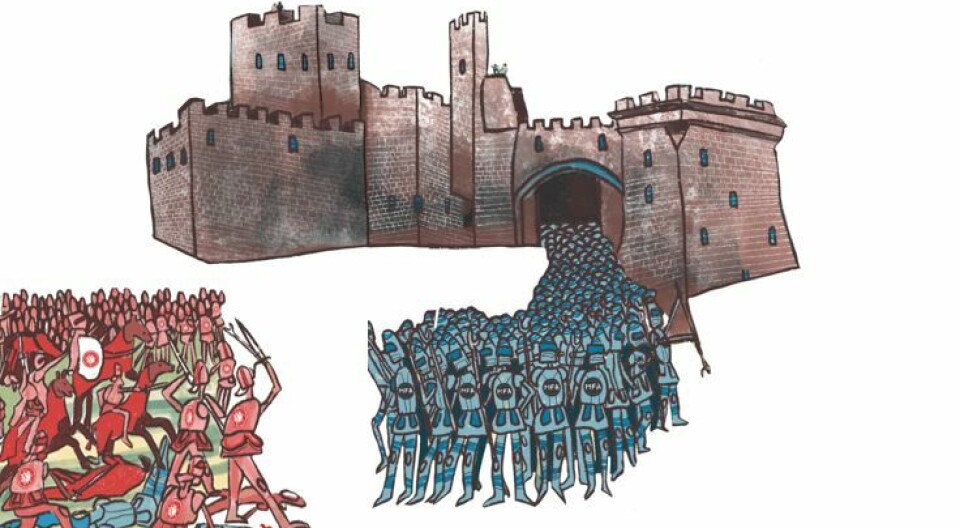

In de strijd tegen cybercriminaliteit beveiligt de KU Leuven alle toegangspoorten tot haar digitale systemen. Zelfs via studentenaccounts zouden hackers de dagelijkse werking enorm kunnen verstoren.

Voor wie zich dit jaar voor het eerst inschreef aan de KU Leuven is de multifactorauthenticatie (MFA) al dagelijkse kost, voor andere studenten wordt het systeem binnenkort ook verplicht. Wachtwoorden zijn binnenkort verleden tijd: studenten zullen met hun gsm of tablet op hun gebruikersaccount van de KU Leuven moeten inloggen.

MFA komt de privacy van de student ten goede, maar is vooral bedoeld om alle toegangen tot het systeem van de KU Leuven zo goed mogelijk af te schermen. Want zelfs toegang tot het gebruikersaccount van een student blijkt kostbaar.

Alle toegangspoorten bewaken

'Je kan ervan uitgaan dat elk gebruikersaccount waardevol is voor een hacker', vertelt Jan De Baere van het ICTS-management. Zodra hackers via een gebruikersaccount een systeem binnen zijn geraakt, kunnen ze namelijk kennis verwerven over het netwerk en zijdelingse bewegingen maken naar beheerdersaccounts. Op die manier kunnen ze zich steeds meer rechten van het systeem toe-eigenen.

De hacking van een systeem kan verregaande gevolgen hebben. 'Hackers kunnen wijzigingen in het systeem aanbrengen en achterpoortjes installeren zodat ze later opnieuw zouden kunnen binnenbreken', zegt Bart Preneel, hoofd van de onderzoeksgroep Computer Security and Industrial Cryptography group (COSIC). 'Na zo’n hacking moet je je systeem weer van nul opbouwen.'

'In de digitale wereld hebben spionnen ook meteen de macht om systemen te saboteren'

Bart Preneel, hoofd onderzoeksgroep COSIC

Hij argumenteert dat de problemen met wachtwoorden veelvuldig zijn. 'Mensen kiezen vaak gemakkelijke wachtwoorden. Ze schrijven ze vaak op of hergebruiken ze voor veel verschillende sites. Daarnaast is phishing een groot probleem.' Het is een vorm van internetfraude waarbij oplichters vertrouwelijke informatie ontfutselen door nietsvermoedende internetgebruikers te laten inloggen op vervalste websites.

Machtige spionnen

Preneel maakt een vergelijking met de reële wereld: 'Er is altijd intelligentieverzameling geweest – spionage is van alle tijden. Maar in de echte wereld verwerven spionnen geen controle over systemen, in de digitale wereld wel. Wie in digitale systemen inbreekt, kan de informatie niet enkel lezen, maar het systeem ook saboteren.'

Daar bestaat bezorgdheid over, zowel aan de KU Leuven als op geopolitiek vlak. Zo lijkt een cyberoorlog waarbij water-, elektriciteits- of telecommunicatienetwerken worden platgegooid niet ondenkbaar.

'Gijzelsoftware is een verdienmodel geworden'

Bart Preneel, hoofd onderzoeksgroep COSIC

'Hackers hebben met gijzelsoftware een verdienmodel gevonden’ vertelt Preneel. Ze breken in bij een organisatie, maken vervolgens een laterale beweging en tot slot bemachtigen ze systeembeheerdersrechten.

Op dat moment kunnen ze informatie vercijferen en geld eisen om de informatie weer beschikbaar te maken. Door het gebruik van cryptomunten is het bovendien moeilijk om de hackers via de betaling op te sporen. 'Sommige hackers zijn slordig, maar de meeste zijn goed georganiseerd', vertelt Preneel.

Daar komt nog eens bij dat de proliferatie in de cyberwereld enorm groot is. Preneel: 'Tools van een overheidsinstelling waar jarenlang door verschillende mensen aan is gewerkt, kunnen ook door criminelen worden gebruikt, zodra ze die kunnen bemachtigen.'

Mystery hackers

Wie de hackers precies zijn en waar ze op uit zijn, blijkt moeilijk te bepalen. 'Je ziet dat er pogingen zijn om je systeem binnen te dringen, maar je weet niet wie erachter zit', getuigt De Baere. Ook over hun motieven bestaat onduidelijkheid: er is zowel ongerustheid over hackers die op data uit zijn, als over hackers die systemen willen vercijferen in ruil voor losgeld.

'De dagelijkse werking van de universiteit is afhankelijk van de digitale systemen'

Leen Van Rentergem, ICTS-management

'Velen zitten in Rusland’, vertelt Preneel, 'en daar zal Poetin weinig aan doen. Het is een soort criminaliteit die door de staat gedoogd wordt en zo een wapen vormt tegen buitenlandse economieën.'

Aangezien de maatschappij en ook de KU Leuven steeds digitaler worden, staat wel vast dat de gevolgen van een geslaagde aanval enorm kunnen zijn. De hoeveelheid persoons- en onderzoeksgegevens in de systemen van de universiteit is groot. 'Enerzijds willen we die data beveiligen', duidt Leen Van Rentergem van ICTS-management. 'Anderzijds is de dagelijkse werking van onze universiteit ook gewoon heel afhankelijk van onze digitale systemen.'

Product van de KU Leuven

Preneel vertelt dat er voor cyberveiligheid misschien te vaak naar gebruikers wordt gewezen, terwijl veel infrastructuur onveilig is. Veiligheid blijkt onbelangrijk om een groot marktaandeel te verwerven, en dus is het tijd dat de overheid beter reguleert, aldus Preneel.

'We zijn fier dat we onze veiligheid niet moeten uitbesteden'

Leen Van Rentergem, ICTS-management

Met de Authentificator neemt de universiteit alvast het heft in eigen handen. Van Rentergem: 'We zijn fier dat we onze eigen veiligheidsspecialisten hebben, en dat we onze beveiliging niet moeten uitbesteden.' De tool werd ontwikkeld binnen de onderzoeksgroep van professor Bart Preneel van ESAT en wordt nu ook gecommercialiseerd in een spin-off nextAuth.

Netwerktoegangen beter afschermen is 'één element van de puzzel', vertelt Preneel. De beveiliging van harde schijven van laptops en smartphones is een ander element. Van Rentergem voegt toe: 'We voeren permanent testen uit om te controleren of onze systemen veilig zijn en proberen ook te sensibiliseren rond phishing.'

Universiteit-slachtoffers

ICTS bevestigt dat er wel degelijk cyberaanvallen tegen de KU Leuven gebeuren, maar dat de universiteit tot nog toe redelijk gespaard is gebleven. De Universiteit Maastricht werd eind 2019 slachtoffer van een cyberaanval, wat haar 197.000 euro aan losgeld kostte. Ook hogeschool VIVES kreeg met hackers te maken, maar die slaagden er niet in om gegevens te bemachtigen.